Die rasche Einführung von Cloud-Infrastrukturen hat die Art und Weise, wie Unternehmen ihre IT-Ressourcen aufbauen und verwalten, grundlegend verändert. Da Organisationen zunehmend Multi-Cloud-Strategien und komplexe hybride Bereitstellungen nutzen, sind die Herausforderungen in Bezug auf Sicherheit, Compliance und operative Exzellenz exponentiell gewachsen. Bei ICT.technology haben wir beobachtet, dass eine erfolgreiche Cloud-Einführung und der Betrieb von Rechenzentren mehr als nur technisches Fachwissen erfordern – es bedarf eines systematischen Ansatzes zur Infrastrukturbereitstellung, der diese Herausforderungen gezielt angeht. Einige Unternehmen haben diese Lektion bereits auf die harte Tour gelernt.

In Teil 1 unserer Serie haben wir die grundlegenden Konzepte von Retrieval-Augmented Generation (RAG) kennengelernt und gesehen, wie dieses Framework ähnlich einer digitalen Bibliothek funktioniert. Wir haben die drei Hauptkomponenten - Retriever, Ranker und Generator - im Detail betrachtet und verstanden, wie sie zusammenarbeiten, um präzise und kontextrelevante Antworten zu generieren.

In diesem zweiten Teil tauchen wir tiefer in die technischen Aspekte von RAG ein. Wir werden uns ansehen, wie RAG in der Praxis implementiert wird, welche verschiedenen Modelltypen es gibt und wie sich RAG-erweiterte Systeme von traditionellen Large Language Models (LLMs) unterscheiden.

Weiterlesen: Einführung in Retrieval-Augmented Generation (RAG) - Teil 2

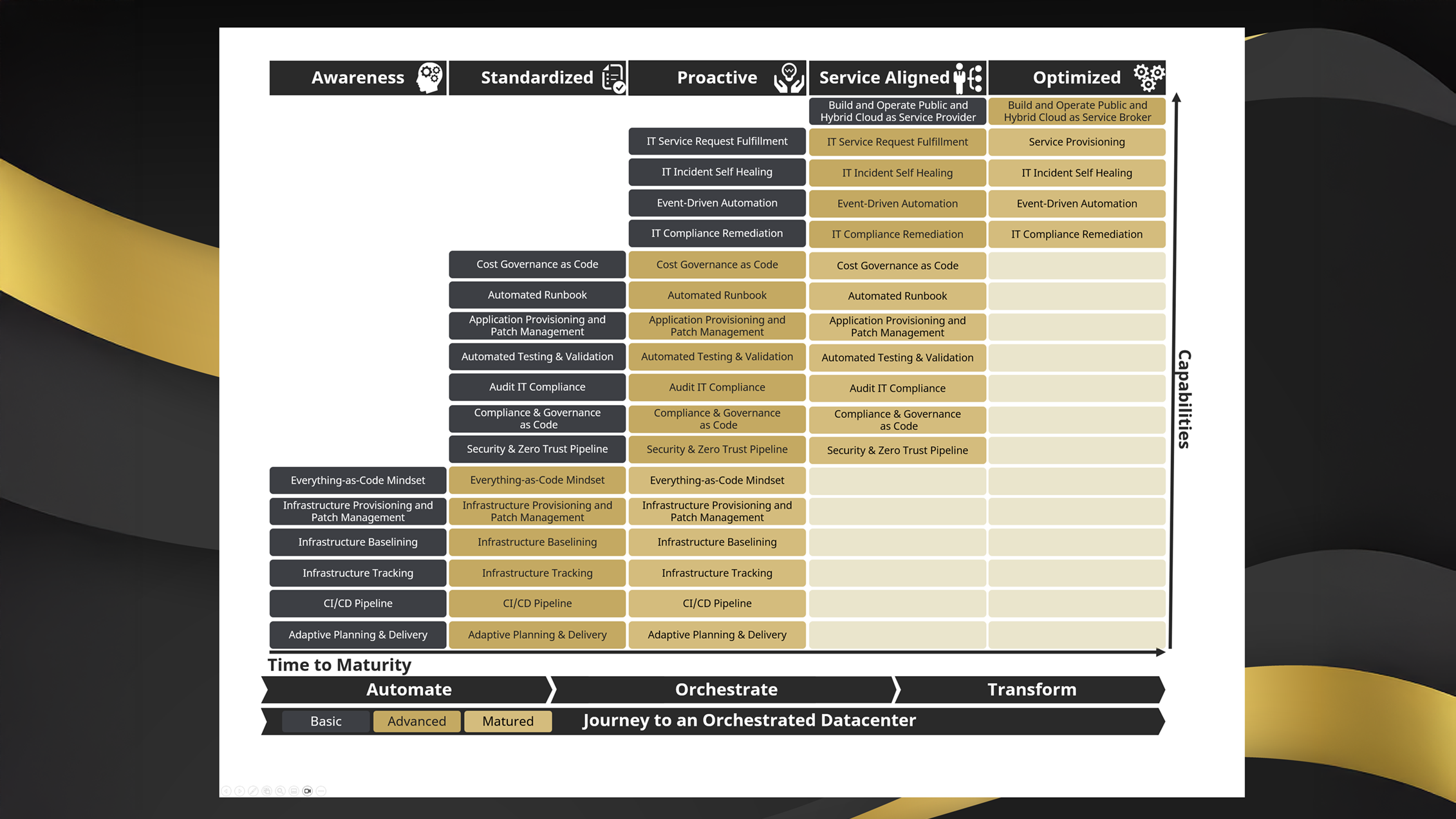

Die moderne IT-Landschaft ist durch zunehmende Komplexität gekennzeichnet, wobei Organisationen Skalierbarkeit, Sicherheit und Agilität in Einklang bringen müssen. Die Everything-as-Code (EaC) Denkweise hat sich als transformative Philosophie entwickelt, die über traditionelle IT-Praktiken hinausgeht und nicht nur die Infrastruktur, sondern auch Sicherheit, Compliance, Anwendungsbereitstellung und Arbeitsabläufe umfasst. Sie stellt eine ganzheitliche Verlagerung hin zur Definition und Verwaltung aller Aspekte des IT- und Geschäftsbetriebs durch Code dar.

Dieser Artikel befasst sich eingehend mit der Everything-as-Code Denkweise und untersucht ihre Rolle in verschiedenen Bereichen, einschließlich Infrastruktur, Sicherheit und Arbeitsabläufen. Wir werden untersuchen, wie Tools wie der HashiCorp Stack - Terraform, Vault, Consul, Nomad und Packer - und ergänzende Tools wie Ansible die EaC-Philosophie ermöglichen. Wir werden auch die Anwendung dieser Denkweise bei der Definition von IT-Prozessen und Compliance-Workflows betrachten und bieten praktische Einblicke für Entscheidungsträger und technische Führungskräfte.

Weiterlesen: Everything-as-Code Denkweise: Ein umfassender Ansatz für IT-Betrieb und darüber hinaus

Die digitale Transformation ist zu einer entscheidenden Aufgabe für moderne Unternehmen geworden. Da Unternehmen unter zunehmendem Druck stehen, die Effizienz zu verbessern, Kosten zu senken und Innovationen zu beschleunigen, ist der Bedarf an einem strukturierten Ansatz für die IT-Transformation deutlicher denn je. Dieser Artikel skizziert einen umfassenden Rahmen, um IT-Transformation zu verstehen und umzusetzen, basierend auf bewährten Branchenpraktiken und Erfahrungen aus der Praxis.

Weiterlesen: Die Transformation der IT meistern: Ein strategischer Fahrplan zum Erfolg

Retrieval-Augmented Generation (RAG) stellt eine bedeutende Weiterentwicklung in der Architektur von Large Language Models (LLM) dar, indem es die Stärke von parametrischen und nicht-parametrischen Speichersystemen kombiniert. Im Kern adressiert RAG eine der grundlegenden Einschränkungen traditioneller LLMs: ihre Abhängigkeit von statischem, vortrainiertem Wissen, das veralten oder spezifischen Kontext fehlen kann, der für präzise Antworten erforderlich ist. Das RAG-Framework ist ein großer Fortschritt auf dem Weg zur Schaffung von Sprachmodellen. Durch die Integration von Retrieval-, Ranking- und Generierungstechniken eröffnet RAG neue Möglichkeiten für KI-Systeme, die wirklich wissensbasierte, kontextbewusste Kommunikation ermöglichen.

Dies ist Teil 1 einer mehrteiligen Serie, in der wir uns mit RAG, seiner Anwendung und Funktionsweise beschäftigen.

Weiterlesen: Einführung in Retrieval-Augmented Generation (RAG) - Teil 1

Weitere Beiträge …

- Erlass der U.S. Regierung macht SBOMs obligatorisch, verpflichtet Behörden zu Zero-Trust-Architekturen, und stärkt Cybersicherheit allgemein

- Weshalb SBOMs wichtig sind: Ein praktischer Leitfaden für Terraform-Benutzer (und auch andere)

- Vault Workshop: HSM Auto-Unseal

- Infrastructure-as-Code: Das Fundament für moderne Enterprise-Automatisierung